Yiwen(Elowen) Xu

There are more things in heaven and earth than you've ever dreamed of.

EPFL › IC › HEXHIVE

Lausanne, Switzerland

I’m a first-year PhD student (yes, still in the “figuring-things-out” phase) at EPFL’s IC faculty, where I hang out in the HexHive lab—a wonderfully diverse, collaborative, and forward-looking group tackling system security.

Before this academic adventure, I worked as a Software Engineer at Alibaba Cloud (Aliyun) from mid-2023 to mid-2025. I got my Master’s degree at Tsinghua University, where I was lucky to be supervised by Prof. Yu Jiang in the Software System Security Assurance Group.

Research Interests: Picking apart malicious code (Malware Analysis & Mitigation), poking firmware until it breaks (Firmware Fuzzing), and currently shifting to Kernel Security.

News

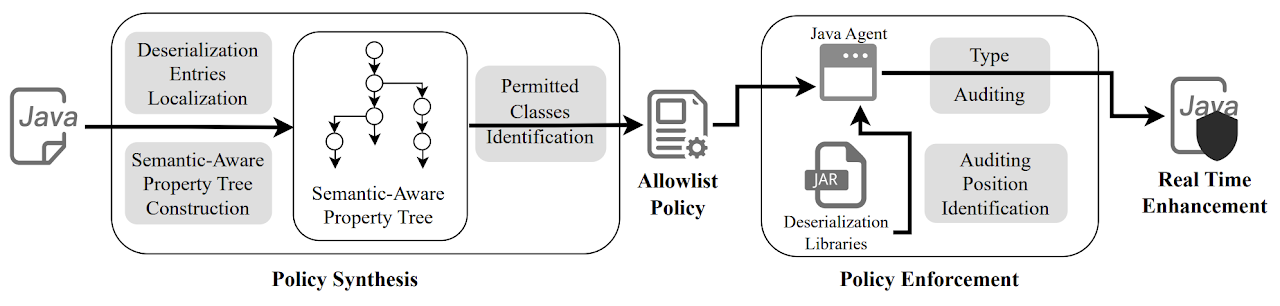

| Feb 26, 2024 | Our research on protecting deserialization procedures of Java applications is accepted |

|---|---|

| Oct 16, 2023 | Our significant work |

| Jul 21, 2022 | Our empirical study |

| Jul 06, 2022 | Midas, a lightweight on-device safeguard framework |

| Feb 03, 2022 | Scanner++, a proxy-based ensemble web scanning |

| Jul 07, 2020 | EM-Fuzz, a firmware fuzzing with memory checking |

Selected Publications

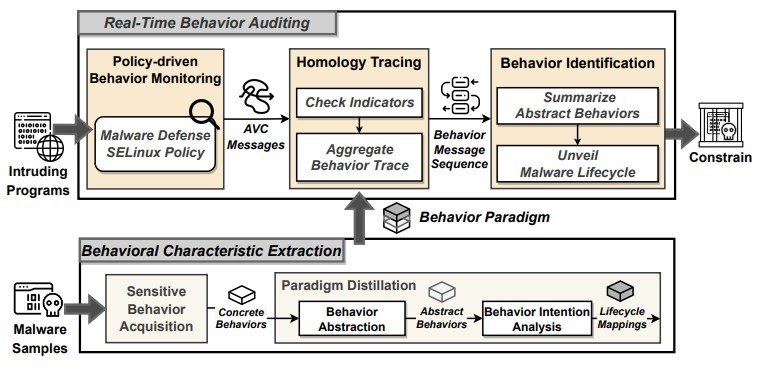

- Midas

MIDAS: safeguarding iot devices against malware via real-time behavior auditingIEEE Transactions on Computer-Aided Design of Integrated Circuits and Systems (TCAD), 2022

MIDAS: safeguarding iot devices against malware via real-time behavior auditingIEEE Transactions on Computer-Aided Design of Integrated Circuits and Systems (TCAD), 2022